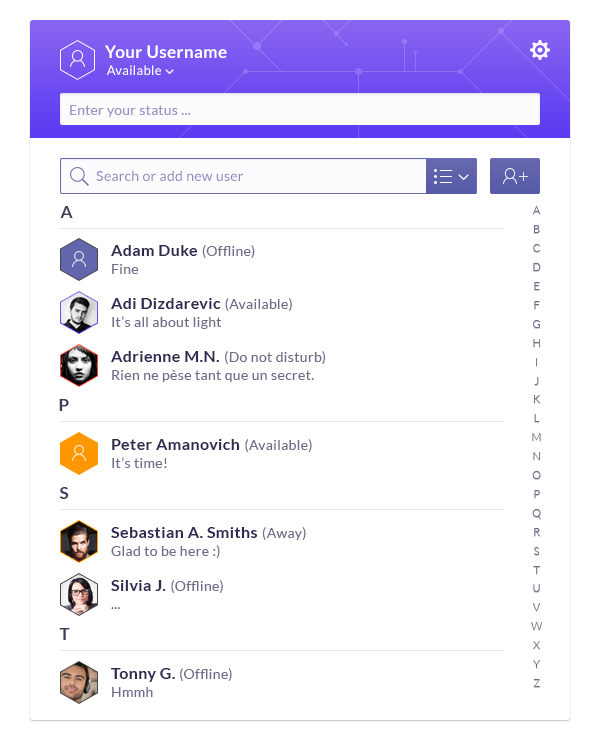

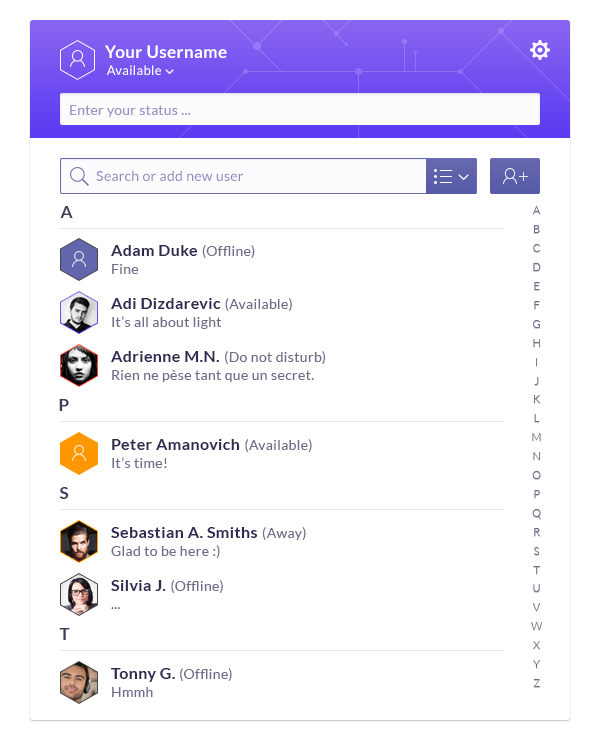

Se me ocurrió probar esta aplicación que es un cliente propietario que funciona bajo Linux para Microsoft Lync.

Tiene una interfaz «amigable» como todos los productos corporativos inútiles

Cuando de fondo se ve esto por STDOUT

adding: wcorestack.log (deflated 91%)

adding: corestack1399904385.log (deflated 91%)

adding: corestack1399906064.log (deflated 92%)

item_list: 20705536[{"self":"https://fisilci.atlassian.net/rest/api/2/attachment/37346","id":"37346","filename":"logs.zip","author":{"self":"https://fisilci.atlassian.net/rest/api/2/user?username=wync_linux2_reporter","name":"wync_linux2_reporter","emailAddress":"danghieu.ac1@gmail.com","avatarUrls":{"16x16":"https://fisilci.atlassian.net/secure/useravatar?size=xsmall&avatarId=10122","24x24":"https://fisilci.atlassian.net/secure/useravatar?size=small&avatarId=10122","32x32":"https://fisilci.atlassian.net/secure/useravatar?size=medium&avatarId=10122","48x48":"https://fisilci.atlassian.net/secure/useravatar?avatarId=10122"},"displayName":"Wync Linux 2 Reporter","active":true},"created":"2014-05-12T07:49:38.774-0700","size":361890,"mimeType":"application/zip","content":"https://fisilci.atlassian.net/secure/attachment/37346/logs.zip"}][{"self":"https://fisilci.atlassian.net/rest/api/2/attachment/37347","id":"37347","filename":"logs.zip","author":{"self":"https://fisilci.atlassian.net/rest/api/2/user?username=wync_linux2_reporter","name":"wync_linux2_reporter","emailAddress":"danghieu.ac1@gmail.com","avatarUrls":{"16x16":"https://fisilci.atlassian.net/secure/useravatar?size=xsmall&avatarId=10122","24x24":"https://fisilci.atlassian.net/secure/useravatar?size=small&avatarId=10122","32x32":"https://fisilci.atlassian.net/secure/useravatar?size=medium&avatarId=10122","48x48":"https://fisilci.atlassian.net/secure/useravatar?avatarId=10122"},"displayName":"Wync Linux 2 Reporter","active":true},"created":"2014-05-12T07:49:51.774-0700","size":369440,"mimeType":"application/zip","content":"https://fisilci.atlassian.net/secure/attachment/37347/logs.zip"}]

Envia un archivo logs.zip a algún lugar que son los registros los zip comprimidos y en ellos esta toda nuestra libreta de direcciones y varios datos mas de nuestro servidor Lync.

Y ejecutando un strace vemos que hace varios llamados a sip.nextuc.net

Lo que primero que hay que hacer despues de esto es cambiar rápidamente nuestra contaseña, y borrar la porquería de nuestra máquina.

Pero es bastante mala onda este tipo de conducta en cualquier programa.

Además estuve modificando el aspecto visual de la Wiki y deje el tema por default de dokuwiki.

Además estuve modificando el aspecto visual de la Wiki y deje el tema por default de dokuwiki.